Исследователю безопасности удалось взломать AirTag

Такая уязвимость позволяет использовать метку для фишинга и прочих мошеннических действий.

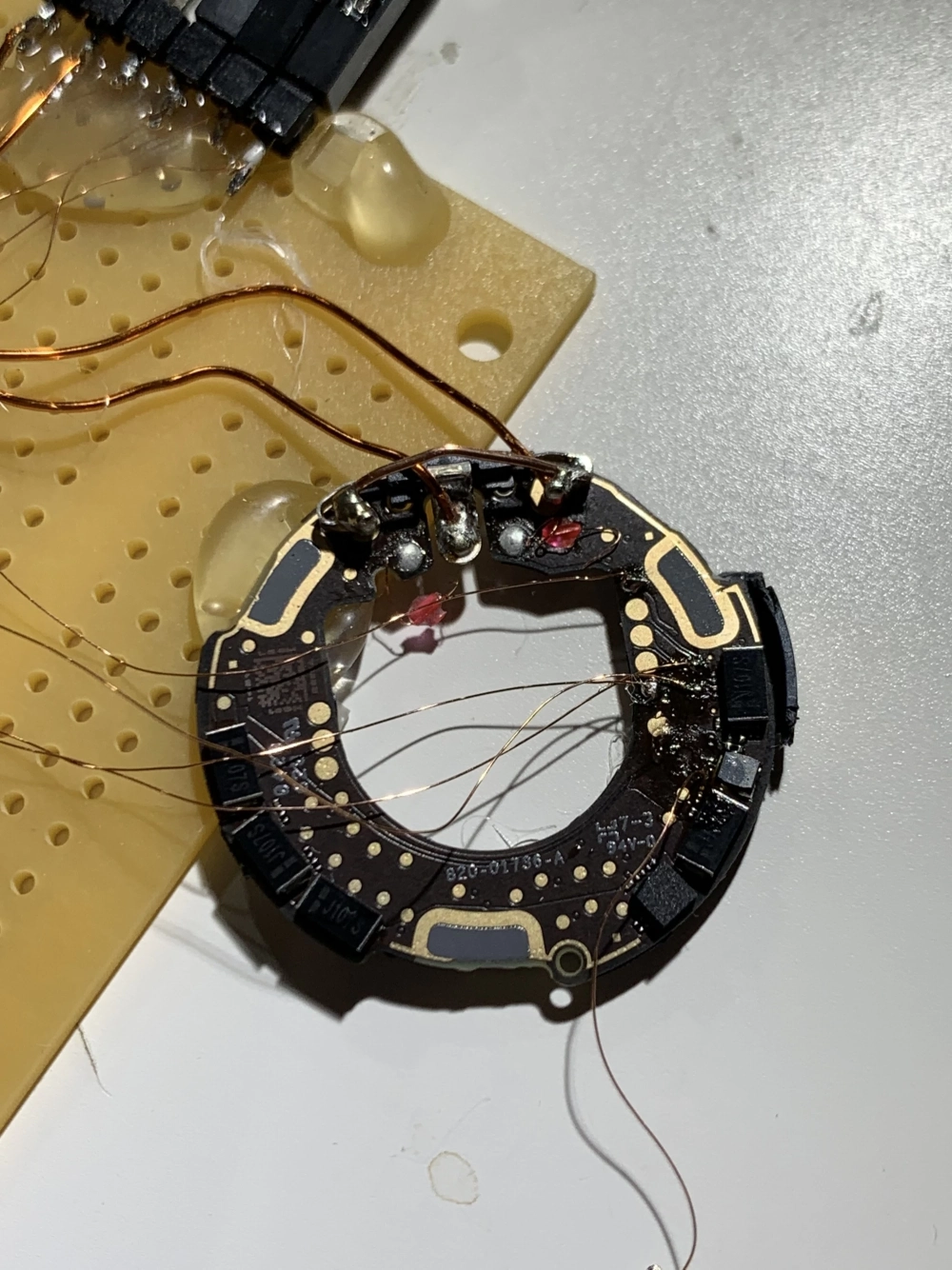

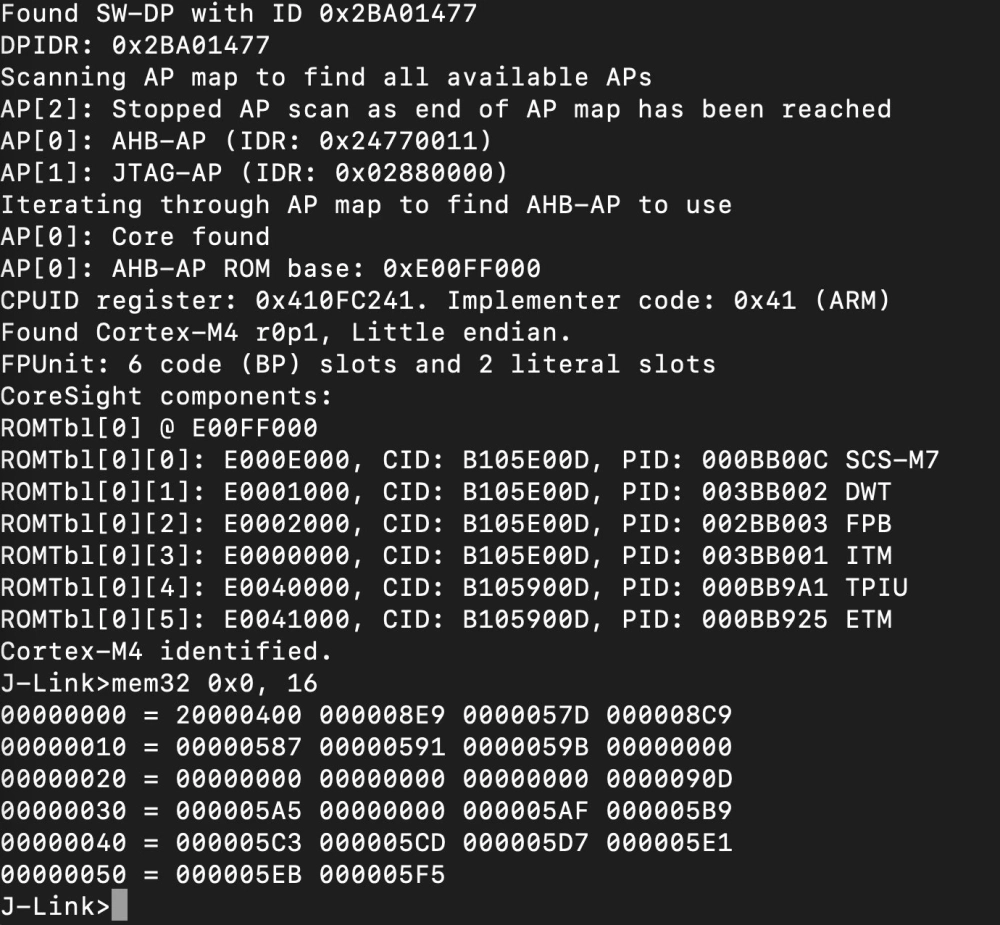

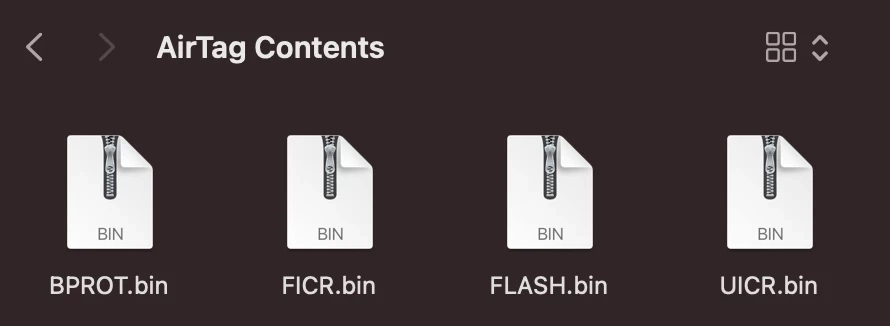

Перепрошивка дала возможность внести некоторые изменения, которые касались URL-адреса, появляющегося в уведомлении, когда к метке в режиме Lost Mode прикасается смартфон с поддержкой NFC. Обычно уведомление перенаправляет пользователя на сайт.

Но нехитрые действия исследователя позволили ему изменить URL-адрес.

Для подтверждения своего утверждения stacksmashing сравнил на видео обычный AirTag со взломанным. Когда сканируется взломанный, вместо сервиса Apple предлагает перейти на указанный stacksmashing сайт.

Недавно стало известно, как действительно Apple защищает пользователей от тех, кто хочет следить за другими людьми без их ведома. Оказалось, что всё не так хорошо.